¿Nativos digitales o escépticos de la IA? Casi la mitad de la Generación Z teme que ChatGPT sea un error histórico

Nativos digitales en pie de guerra. Las razones de la Gen Z para temerle a la Inteligencia Artificial.

Las últimas noticias de tecnología, ciberseguridad y transformación digital, curadas automáticamente para ti.

Nativos digitales en pie de guerra. Las razones de la Gen Z para temerle a la Inteligencia Artificial.

El Whaling crece. Reporte de TIVIT alerta sobre suplantación de CEOs mediante IA para fraudes corporativos.

Santiago, 11 de abril 2026 – La ciberseguridad se instaló este año como uno de los ejes de la FIDAE 2026. Por primera vez, la feria incorporó un Cyber Summit propio, una instancia impulsada por la Fuerza Aérea de Chile que reunió a autoridades, especialistas, representantes de la industria y actores del mundo académico para [...]

Chile, 10 de abril de 2026 — Yuno, plataforma de infraestructura global de pagos, anuncia el lanzamiento de Payments Concierge en HumanX, incorporando inteligencia artificial autónoma directamente en las operaciones de pago. Este lanzamiento marca una nueva etapa para el ecosistema de pagos: una IA agéntica que no solo conecta la infraestructura de pagos de [...]

Más de 2,6 millones de jóvenes sin estudio ni empleo: Tigo impulsa formación en inteligencia artificial.

Microsoft reconoce que Copilot puede cometer errores graves y advierte no usarlo para consejos críticos de salud o legales.

LATAM, 9 de abril de 2026.- Especialistas en seguridad informática, identificaron 10 dominios fraudulentos creados en el mes de abril que simulan la página oficial de venta de entradas para los conciertos del grupo BTS, un fenómeno cultural entre la Generación Z, que se presentará en Colombia, Perú, Chile y Brasil en octubre de este [...]

Se está explotando de forma activa CVE-2025-59528, un fallo de severidad máxima en Flowise que puede llevar a ejecución remota de código (RCE) a través de inyección de JavaScript. La mitigación principal es actualizar a Flowise 3.1.1 (mínimo 3.0.6) y reducir al máximo la exposición de instancias en Internet. Flowise se ha popularizado como una […] La entrada Explotación activa de una RCE crítica en Flowise pone en riesgo instancias expuestas se publicó primero en Una Al Día.

Anthropic lanza una nueva IA capaz de encontrar fallos de seguridad en todos los sistemas operativos. Un avance que revoluciona la ciberseguridad.

Fedesoft abrió inscripciones al Concurso Nacional de Programación 2026, dirigido a estudiantes de colegios públicos y privados.

Un actor de amenazas, conocido como "Jinkusu", está vendiendo un nuevo kit de fraude para engañar a los sistemas de verificación de identidad KYC (Conozca a su Cliente) en plataformas financieras mediante Deep Fakes generados por IA y alteración de voz en tiempo real. La aparición de herramientas de deepfake es una llamada de atención para la industria, pues resalta las deficiencias de los sistemas de verificación KYC, según Deddy Lavid, CEO de la plataforma de seguridad de la blockchain Cyvers. La mejora de los algoritmos de IA será capaz de descifrar los sistemas de identidad KYC utilizando una sola imagen de la víctima. La empresa de ciberseguridad Vecert Analyzer añadió que "Jinkusu" utiliza IA para intercambios de caras en tiempo real a través de InsightFace para "transferencias de gestos fluidas", junto con modulación de voz para evadir la biometría. A medida que la IA reduce las barreras para el fraude de identidad sintética, la puerta principal siempre permanecerá vulnerable. Esto obliga a las plataformas a adoptar un enfoque de seguridad por capas que combine la verificación de identidad con el monitoreo de IA en tiempo real. El autor del nuevo paquete de fraude, Jinkusu, es sospechoso de ser el mismo actor de amenazas que lanzó el kit de phishing Starkiller en febrero de 2026. A diferencia de los kits de phishing tradicionales basados en HTML, Starkiller crea un proxy inverso en tiempo real al generar un navegador Chrome sin interfaz gráfica dentro de un contenedor Docker, cargando la página de inicio de sesión genuina de la marca objetivo y retransmitiendo toda la entrada del usuario, incluidos el nombre de usuario y las contraseñas, al actor de amenazas, explicó la plataforma de ciberseguridad Abnormal, en un informe del 19 de febrero. El nuevo kit de fraude también permite a los estafadores realizar estafas románticas, como el "pig butchering", sin necesidad de conocimientos técnicos. Fuente: CoinAlertNews

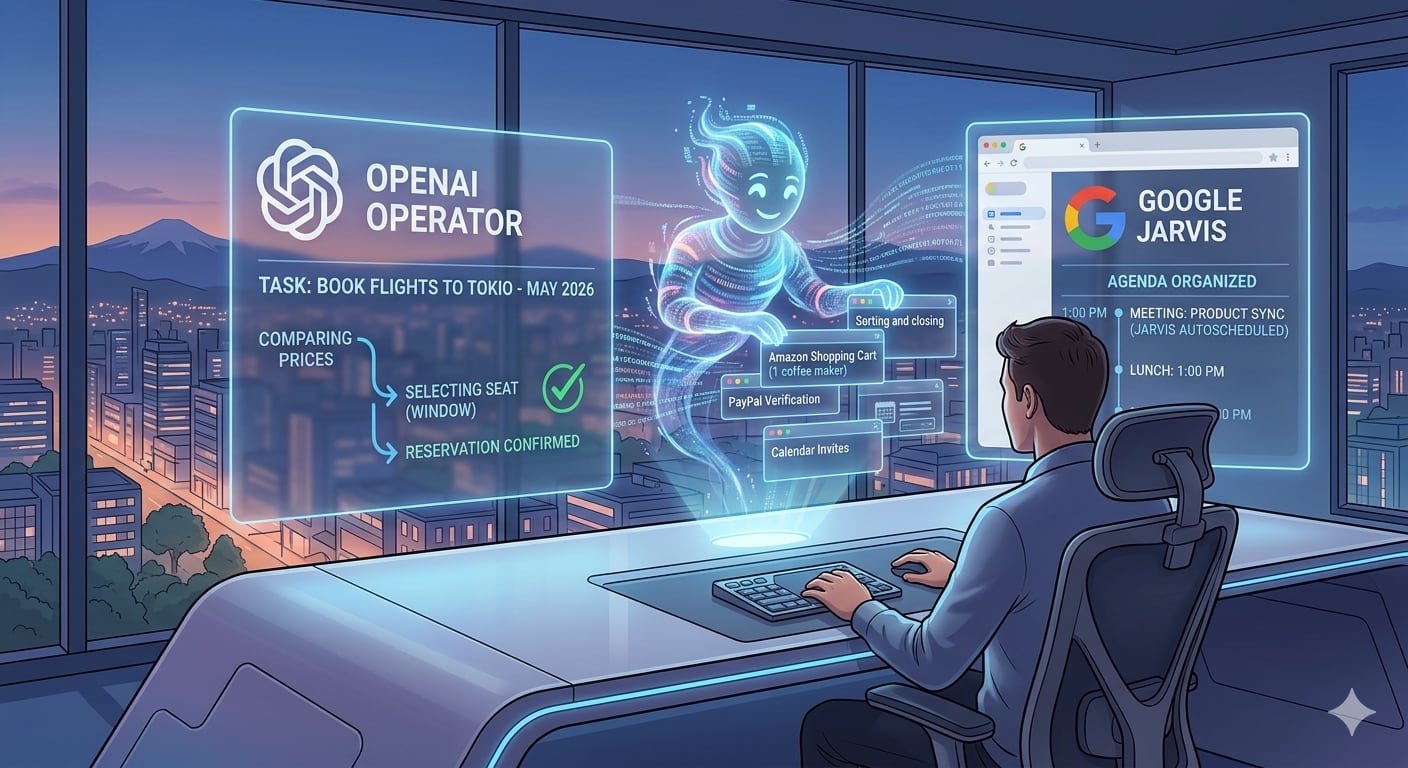

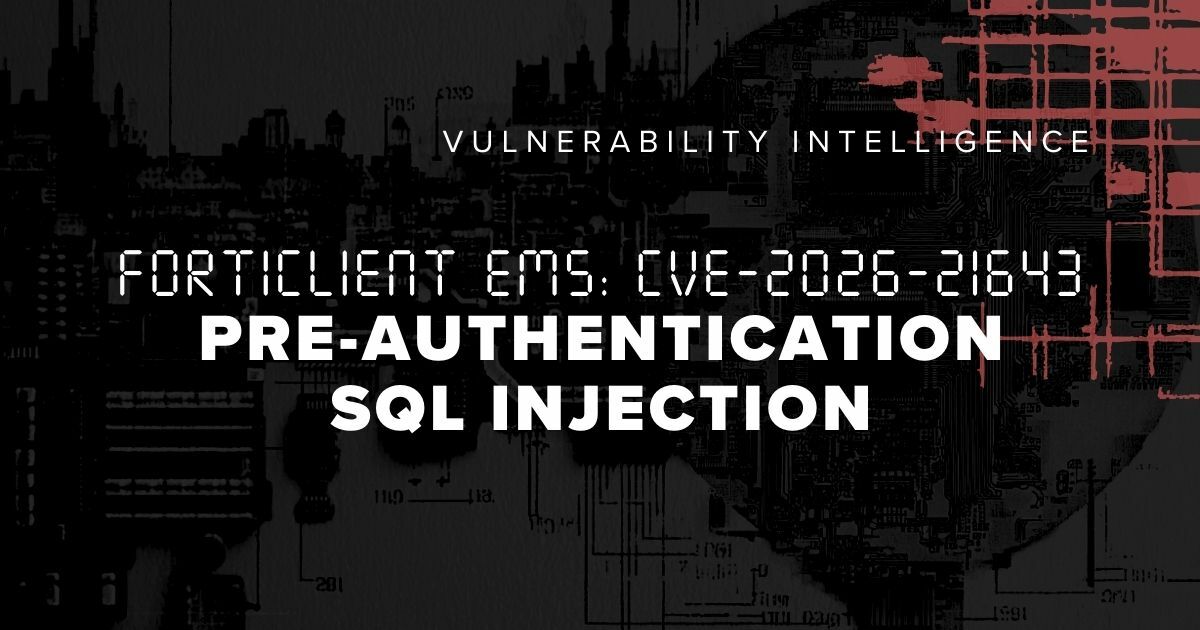

CVE-2026-21643, esta vulnerabilidad, ahora explotada, se describe como un problema de inyección SQL que puede explotarse de forma remota, sin autenticación, mediante solicitudes HTTP especialmente diseñadas. Fortinet señala en su aviso que la explotación exitosa de esta vulnerabilidad podría conducir a la ejecución de código o comandos arbitrarios. > El fallo de seguridad afecta a la versión 7.4.4 de FortiClient EMS y se corrigió a principios de febrero en la versión 7.4.5. Según Fortinet, la vulnerabilidad se descubrió internamente. Un mes después de su divulgación pública, la empresa de ciberseguridad Bishop Fox publicó información técnica sobre la vulnerabilidad, advirtiendo que era factible explotarla. "Nuestro análisis muestra que los atacantes pueden aprovechar el punto final /api/v1/init_consts, de acceso público, para activar la inyección SQL antes de la autenticación. Dado que este punto final devuelve mensajes de error de la base de datos y carece de protecciones de bloqueo, los atacantes pueden extraer rápidamente datos confidenciales de implementaciones multiusuario vulnerables de FortiClient EMS 7.4.4", advirtió Bishop Fox. Según la empresa de ciberseguridad, el problema se introdujo en la versión 7.4.4 mediante un rediseño de la pila de middleware y la capa de conexión a la base de datos, lo que provocó que los encabezados de identificación HTTP se enviaran a una consulta de base de datos sin sanitización, antes de la autenticación. Esto permite a un atacante ejecutar código SQL arbitrario contra la base de datos y acceder a las credenciales de administrador, el inventario de puntos finales, las políticas de seguridad y los certificados de los puntos finales. Se ha publicado en línea una prueba de concepto (PoC) que aprovecha la vulnerabilidad. Durante el fin de semana, Defused advirtió que la vulnerabilidad CVE-2026-21643 había sido explotada durante al menos cuatro días y que aproximadamente 1000 implementaciones de FortiClient EMS estaban expuestas a internet. Al 30 de marzo, la Fundación Shadowserver rastreaba más de 2.000 instancias accesibles a internet. Security Week

Citrix ha publicado actualizaciones de seguridad para solucionar dos vulnerabilidades en NetScaler ADC y NetScaler Gateway, incluyendo una vulnerabilidad crítica que podría explotarse para filtrar datos confidenciales de la aplicación. Las vulnerabilidades se detallan a continuación: La empresa Rapid7 indicó que la vulnerabilidad CVE-2026-3055 se refiere a una lectura fuera de límites que podría ser explotada por atacantes remotos no autenticados para filtrar información potencialmente confidencial de la memoria del dispositivo. Sin embargo, para que la explotación sea exitosa, el dispositivo Citrix ADC o Citrix Gateway debe estar configurado como un proveedor de identidad SAML (SAML IDP), lo que significa que las configuraciones predeterminadas no se ven afectadas. Para determinar si el dispositivo se ha configurado como un perfil SAML IDP, Citrix recomienda a sus clientes que revisen la configuración de NetScaler en busca de la cadena especificada: "add authentication samlIdPProfile .*". Por otro lado, la vulnerabilidad CVE-2026-4368 exige que el dispositivo esté configurado como una puerta de enlace (es decir, VPN SSL, proxy ICA, CVPN y proxy RDP) o como un servidor de autenticación, autorización y contabilidad (AAA). Los clientes pueden consultar la configuración de NetScaler para verificar si sus dispositivos se han configurado como alguno de los siguientes nodos: Servidor virtual AAA: agregar servidor virtual de autenticación .* Gateway: agregar servidor virtual VPN .* Las vulnerabilidades afectan a las versiones 14.1 anteriores a la 14.1-66.59 y 13.1 anteriores a la 13.1-62.23 de NetScaler ADC y NetScaler Gateway, así como a las versiones 13.1-FIPS y 13.1-NDcPP anteriores a la 13.1-37.262 de NetScaler ADC. Se recomienda a los usuarios aplicar las últimas actualizaciones lo antes posible para una protección óptima. Si bien no hay evidencia de que las deficiencias se hayan explotado en la práctica, los ciberdelincuentes han explotado repetidamente las fallas de seguridad en los dispositivos NetScaler (CVE-2023-4966, aka Citrix Bleed, CVE-2025-5777, aka Citrix Bleed 2, CVE-2025-6543, and CVE-2025-7775), lo que hace imperativo que los usuarios actualicen sus instancias. "La vulnerabilidad CVE-2026-3055 permite a atacantes no autenticados filtrar y leer memoria confidencial de implementaciones de NetScaler ADC. Si les suena familiar, es porque lo es: esta vulnerabilidad es sospechosamente similar a Citrix Bleed y Citrix Bleed 2, que siguen siendo un suceso traumático para muchos", declaró Benjamin Harris, CEO y fundador de watchTowr. Fuente: THN

BlueHammer es un Zero-Day sin parche (al 12 de abril) que permite a un usuario local con bajos privilegios escalar a NT AUTHORITY\SYSTEM en menos de un minuto, sin exploits del kernel ni corrupción de memoria. El investigador Will Dormann lo confirmó como operativamente relevante. El código de explotación es público y no ha sido parcheado. exploit de Zero-Day con el código fuente completo en GitHub. Sin parche, sin CVE, y se confirmó que funciona en Windows 10 y 11 completamente actualizado. Un investigador, que dice que Microsoft incumplió su palabra, simplemente está entregando un escalamiento de privilegios que lleva cualquier cuenta con pocos privilegios directamente a NT AUTHORITY\SYSTEM. En Windows Server el resultado es diferente pero sigue siendo grave: un usuario estándar termina con acceso de administrador elevado. Historia de BlueHammer exploit se publicó en GitHub. Ambos publicados bajo el alias Chaotic Eclipse, también conocido como Nightmare Eclipse, con un mensaje al Centro de Respuesta de Seguridad de Microsoft que se reduce a: "Les dije que esto sucedería". Antes de entrar en el aspecto técnico, hay una historia de fondo que vale la pena conocer. A finales de marzo, el mismo investigador abrió un blog con una sola publicación en la que explicaba que no quería volver nunca más a la investigación pública. Alguien había llegado a un acuerdo con ellos y luego lo había roto, sabiendo exactamente cuáles serían las consecuencias. La publicación dice que dejó al investigador sin hogar y sin nada. No es alguien molesto por un proceso de revisión lento. Es alguien que no tiene nada que perder. El exploit Pasemos ahora al exploit en sí, porque realmente vale la pena entenderlo. shell, corrupción de memoria ni un exploit del kernel para funcionar. Lo que hace es encadenar cinco componentes de Windows completamente legítimos en una secuencia que produce algo que sus diseñadores nunca pretendieron. Esos cinco componentes son: Windows Defender, Volume Shadow Copy Service, la API de archivos en la nube, los bloqueos oportunistas y la interfaz RPC interna de Defender. Una limitación práctica que vale la pena conocer: el exploit necesita una actualización pendiente de la firma de Defender para estar disponible en el momento del ataque. Sin uno en la cola, la cadena no se activa. Eso lo hace menos confiable que un "exploit de botón", pero no hace que sea seguro ignorarlo. Así es como funciona la cadena de ataque. Cuando Defender ejecuta una actualización de la definición de antivirus, parte de ese proceso implica la creación de una instantánea de volumen temporal, que es el mismo mecanismo de instantánea que utiliza Windows para realizar copias de seguridad y restaurar. Esa instantánea contiene archivos que normalmente están completamente bloqueados durante el funcionamiento normal, incluida la base de datos SAM, que almacena los hash de contraseña para cada cuenta local en la máquina. BlueHammer se registra como proveedor de sincronización de Cloud Files, el mismo tipo de cosas que usan OneDrive o Dropbox para sincronizar archivos. Cuando Defender toca un archivo específico dentro de esa carpeta, el exploit recibe una devolución de llamada e inmediatamente coloca un bloqueo oportunista en ese archivo. El defensor se detiene, bloqueado, esperando una respuesta que nunca llega. La instantánea que acaba de crear todavía está montada. La ventana está abierta. Con Defender congelado, el exploit lee las secciones de registro SAM, SYSTEM y SECURITY directamente desde la instantánea. Descifra los hashes de contraseña NTLM almacenados utilizando la clave de arranque extraída de la sección SYSTEM, cambia la contraseña de una cuenta de administrador local, inicia sesión con esa cuenta, copia el token de seguridad del administrador, lo envía al nivel SYSTEM, crea un servicio temporal de Windows y genera un símbolo del sistema que se ejecuta como NT AUTHORITY\SYSTEM. Luego, para cubrir sus huellas, devuelve el hash de la contraseña original. La contraseña de la cuenta local parece completamente sin cambios. Ningún accidente, ninguna alerta, nada. Toda la cadena se ejecuta en menos de un minuto desde una sesión de usuario normal. Toda la cadena usa VSS, Cloud Files API y oplocks: herramientas legítimas de Windows, lo que dificulta enormemente la detección por firmas estáticas. El nombre del proveedor de Cloud Files codificado en el código fuente del exploit es IHATEMICROSOFT. La contraseña de administrador utilizada durante el escalamiento está codificada como $PWNed666!!!WDFAIL. Estos no son errores dejados por accidente. Son mensajes, escritos directamente en el código, y solo hay un lector previsto. Will Dormann, analista principal de vulnerabilidades de Tharros, probó el exploit y confirmó que funciona lo suficientemente bien como para ser una amenaza real. Microsoft ha estado recortando costos. Los analistas experimentados que sabían cómo analizar un exploit complejo y comprenderlo realmente han sido reemplazados por personal que sigue rígidas listas de verificación de procesos. Uno de esos requisitos de la lista de verificación es una demostración en video del exploit. Los investigadores que se niegan a grabar un vídeo cierran sus informes. Mitigaciones NtQueryDirectoryObject dirigidas a objetos HarddiskVolumeShadowCopy desde cualquier cosa fuera de la copia de seguridad o las herramientas del sistema son una señal de alerta que casi no tiene una explicación inocente. CfRegisterSyncRoot desde cualquier otro dispositivo que no sea OneDrive, Dropbox o Box. Esa llamada es exactamente cómo BlueHammer prepara su trampa. tokens a nivel de SYSTEM. BlueHammer usa CreateService para registrar brevemente un servicio malicioso durante el escalamiento, y eso aparece en la telemetría de EDR. Exploit:Win32/DfndrPEBluHmr.BB, capaz de detectar el binario original del PoC. Sin embargo, esta protección se puede eludir fácilmente simplemente recompilando el código fuente. Investigadores de Cyderes y el reconocido experto Will Dormann ya han corregido la PoC (video) para lograr una explotación más confiable. Fuente: HackingPassion

Se está explotando un zero-day que afecta a Adobe Acrobat Reader mediante PDFs maliciosos desde al menos diciembre. La campaña combina robo de información con indicios de fases posteriores que podrían habilitar RCE y posibles intentos de evasión del sandbox. El PDF sigue siendo uno de los formatos más aprovechados para atacar a usuarios y […] La entrada Adobe Acrobat Reader bajo ataque: explotan una vulnerabilidad zero-day mediante PDFs maliciosos se publicó primero en Una Al Día.

Fuentes: Hispasec, Segu-Info, Una al Día, SeguridadMania, Xataka, Genbeta, Séptima Página Chile, Cooperativa Chile. Noticias globales en español con prioridad a Chile. Actualizado cada hora.